1. Censys 란?

공개 인터넷에 연결된 장비들을 스캔하고 수집된 데이터를 기반으로 검색 및 분석할 수 있게 해주는 OSINT(공개정보 기반 정보수집) 플랫폼이다. 인터넷 공격 표면 분석과 취약 자산 탐지에 쓰이고 있다.

2. 특징

[IP, 도메인, ASN 기반 검색]

특정 IP 주소, 도메인 이름 또는 ANS을 기반으로 해당 호스트에서 열려 있는 서비스나 포트, 운영 체제, 지리적 위치 등의 정보를 조회할 수 있습니다.

[TLS 인증서 분석]

SSL/TLS 인증서의 세부 정보(발급자, CN, SAN, 유효기간 등)를 분석할 수 있어 잘못 구성된 인증서를 탐지하는 데 유용함

[전 세계 인터넷 자산 조사]

인터넷상의 공개된 자산의 분포, 버전, 취약점 가능성을 확인할 수 있음

3. 사용방법

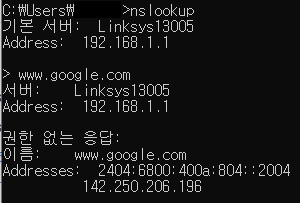

먼저 nslookup을 통해 구글 도메인 이름을 IP 주소로 변환하여 Censys에 대입해 보자.

IP 주소 기반 단위로 검색을 하면 정밀한 서비스 단위 분석을 토대로 확인할 수 있다.

도메인 단위로 검색을 하면 넓은 범위를 포괄하여 나오기 때문에 상황에 알맞게 사용하면 될 거 같다.

해당 사이트 접속 후 IP 대입

4. 결과 분석

4-1. 기본 정보 (Summary Tab)

IP : 142.250.206.196

=> Google의 글로벌 인프라

DNS : kix07s07-in-f4.1e100.net

=> Google 내부 서버의 도메인

Routing : 142.250.206.0/24 via Google (AS15169)

=> Google 자사 ASN

Services (3) : open port 3개

=> 80/HTTP , 443/HTTP , 443/UNKNOWN

4-2. HTTP (80/TCP)

IP로 직접 접근했을 때 이 서버는 www.google.com으로 리다이렉션 시킴

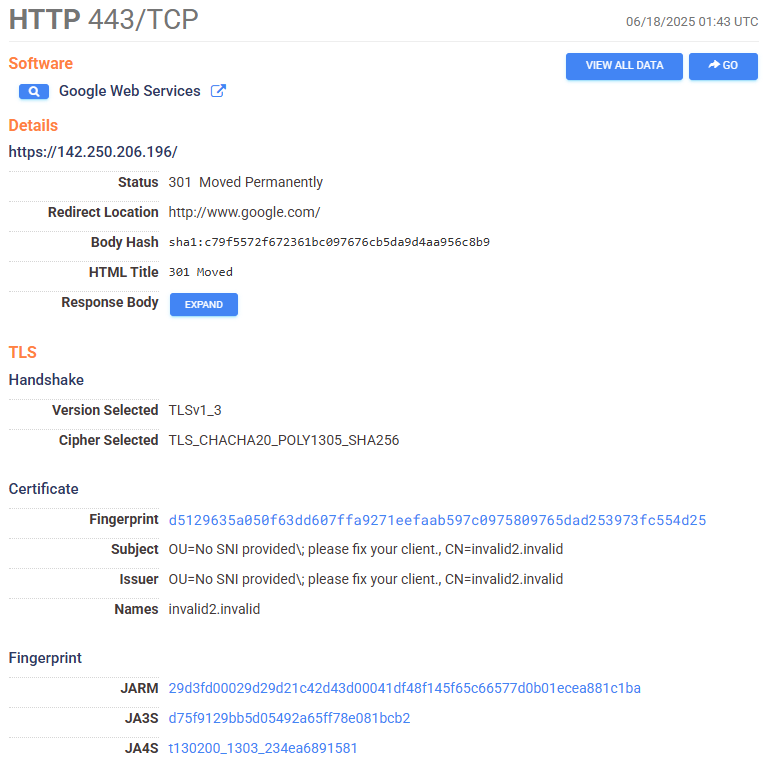

4-3. HTTPS (443/TCP)

유효한 도메인 이름 없이 접속한 경우에는 google은 의도적으로 Invalid 인증서 응답을 줌

=> 봇 방지

4-4.TLS 핸드셰이크 정보

TLS 버전, 암호 알고리즘, 인증서에 대한 내용이 나오고 있다.

5. 마치며

지금까지의 Censys 결과를 보면 사실 딱히 뭔가 핵심 정보가 없는 거 같은데?라는 인상을 받을 수 있다.

왜냐하면 대상이 너무 강했던 거 아닐까 (google)

다른 취약점이 많은 사이트를 실험해 본다면 많이 정보를 얻을 수 있을 테니 도메인 또는 IP 만 넣으면 되는 편한 사이트이니 알아두면 쓸모가 있을 것이다.

'모의해킹' 카테고리의 다른 글

| CrackStation - 해시 크래킹 서비스 (0) | 2025.06.24 |

|---|---|

| Hashcat - 해시 크래킹 도구 (0) | 2025.06.23 |

| Shodan - 인터넷 검색 엔진 도구 (0) | 2025.06.18 |

| sslscan - SSL/TLS 설정 분석 도구 (1) | 2025.06.18 |

| Dirsearch - 웹 디렉토리 스캐닝 도구 (0) | 2025.06.17 |