Level 11에서 가져온 키 값을 복사해서 bandit12에 접속해 보자.

앞서 이번 레벨은 반복 작업이 많아서 요약본은 따로 올리지 않고 생략하는 부분이 없이 올릴 생각이다.

아는 사람이 봤을 때는 단순 반복이지만 배우는 사람 입장에서는 생략이 있으면 헷갈릴 거 같아서 전부 올릴 겁니다.

힌트도 봅시다.

이번에는 힌트가 꽤 길어졌다.

쉽게 말하면 반복적으로 압축된 파일의 hexdump인 data.txt파일에 저장되어 있다.

/tmp 아래에 자신의 디렉터리를 만드는 것이 편할 것이라고 한다.

mv를 사용하여 이름을 바꾸라고도 한다. , Hexdump에 대해서 공부도 하라고 한다.

그래 그럼 힌트 대로 Hexdump 에 대해서 좀 알아보자.

https://ko.wikipedia.org/wiki/Hex_dump

Hex dump - 위키백과, 우리 모두의 백과사전

위키백과, 우리 모두의 백과사전. 318바이트 Wikipedia 파비콘의 hex dump hex dump는 램 또는 파일이나 저장장치에 있는 컴퓨터 데이터의 십육진법적인 보임새이다. 데이터의 hex dump를 보는 것은 주

ko.wikipedia.org

Hex dump 에 대해서는 알고 있는 게 좋다 전문가처럼 아는 거보다는 개념 정도 hexdump 가 무엇인지 정도만 알면 문제를 풀 수 있을 거가 같다.

먼저 힌트를 봤을 때 /tmp 아래 자신의 디렉터리를 만드는것이 편할것이라고 했다. 만들어 주도록 하자

mkdir : 디렉토리 생성 ( 윈도에서는 폴더 만들기라고 알면 편할 거 같다)

먼저 cat 명령어로 data.txt를 확인해 보았다. Hexdump로 이루어진 txt 파일이다.

편하게 하고 싶어서 data.txt 파일을 복사해서 자신의 디렉터리 안에다가 넣어두자

xxd 명령어가 처음 나왔다.

xxd : 바이너리 데이터를 16 진수로 , 16진수 데이터를 바이너리 데이터로 변환해 주는 명령어

[xxd -r] : 16진수 데이터를 바이너리 데이터로 변환

(9 Level -> 10 Level )에서 바이너리 파일이 나온다. 그래서 Strings 명령어를 썼었다. (이 레벨에서는 안 쓴다.)

(https://grayom.tistory.com/11)

hexdump는 16진수가 있기에 바이너리 데이터로 변환해 준다.

xxd -r data.txt > test : 16진수를 바이너리 데이터로 변환시켜 줘 그 변환 값은 test 에다가 저장

바이너리로 변환한 test 파일을 볼 수 있다.

test의 파일의 종류를 확인해 보았더니 'gzip'으로 압축된 파일이라고 이야기해 준다.

gzip : GNU에서 만든 압축프로그램

리눅스에서는 크게 3가지의 파일 압축 이 있다.

gzip , bzip2 , tar 이걸 기억해 두자

편하게 압축프로그램이라고 생각하면 된다.

여기서 중요한 점은 'gzip'라는 걸 확인했기에 압축을 풀어줘야 한다.

mv test test.gz : test 이름을 test.gz으로 바꿔줘

mv 명령어는 옮길 수도 있지만 이름을 바꿀 수도 있다. 방금 한 것은 test -> test.gz로 바꾼 것

확장자명을 추가해야 압축을 풀 수 있다.

압축을 풀고 다시 test 파일의 종류를 봤더니 이번엔 bzip2 가 나온다.

똑같이 mv test test.bz 명령어를 입력해 확장자 명을 추가한 후에

bzip2 -d test.bz이라는 명령어로 압축을 풀어보자

자 다시 file test를 써서 gzip으로 압축되어 있다는 걸 알았다

똑같이 mv 써서 확장자명을 바꾸고 다시 압축을 풀어보자.

이번에 tar로 압축되어 있다 tar는 다르게 '-xvf'라는 옵션으로 압축을 푼다.

tar -x : tar파일을 풀어줘

tar -v : 어떤 명령을 실행할 때 대상이 되고 있는 파일들을 보여줘

tar -f : 작업 대상이 되는 tar파일의 이름을 지정

-xvf로 압축을 푼다고 알면 될듯하다.

압축을 풀어서 data5.bin이라는 파일이 나왔다.

똑같이 data5.bin 이라는 파일을 보니 tar로 또 압축되어 있다. 똑같이 풀어보도록 하자

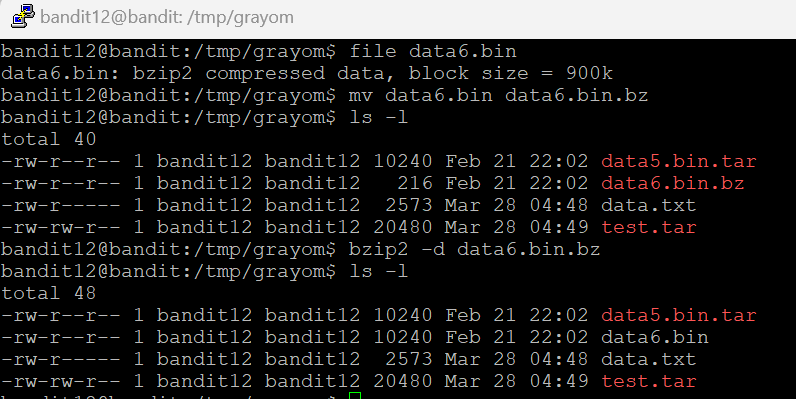

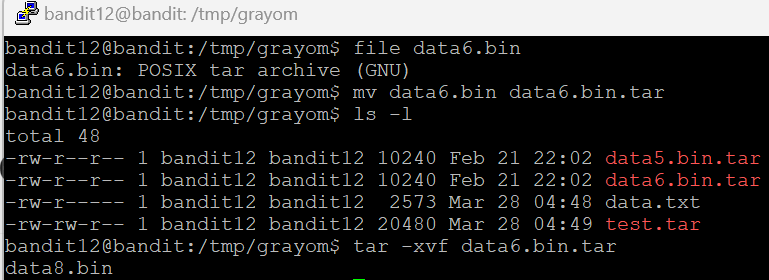

data6.bin 이 나왔다.

이번엔 bzip2이다. 어떻게 하는지 이제 다들 잘 알 것이다.

tar 가 또 나왔다. 잘하고 있겠죠?

gzip으로 data8.bin.gz 풀어보자

data8.bin 에 file 명령어를 써보니 text 파일이 나왔다

바로 cat을 써서 확인해 보니 키 값이 나왔다.

'Wargame > Linux_bandit' 카테고리의 다른 글

| 리눅스 워게임 bandit (overthewire.org) 14 Level -> 15 Level (0) | 2023.04.10 |

|---|---|

| 리눅스 워게임 bandit (overthewire.org) 13 Level - > 14 Level (0) | 2023.04.04 |

| 리눅스워게임 bandit (overthewire.org) 11 Level - > 12 Level (0) | 2023.03.28 |

| 리눅스 워게임 bandit (overthewire.org) 10 Level -> 11 Level (0) | 2023.03.27 |

| 리눅스 워게임 bandit (overthewire.org) 9 Level -> 10 Level (2) | 2023.03.21 |